I. Présentation

Comme ceci est un premier article sur la gamme de produits Fortigate, je vais vous parler un peu du produit. Le Fortigate (de la compagnie Fortinet) est un UTM (Unified Threat Management) ou en français, Gestion unifiée des menaces.

Mais c’est quoi ça? Ok, alors je vais être plus précis, un UTM rassemble dans un boitier (Appliance) ou une machine virtuelle plusieurs fonctions reliées à la sécurité. Avec en général les fonctions suivantes :

– Pare-feu (Firewall)

– Filtrage anti-pourriel (anti-spam)

– Antivirus

– Système de détection ou de prévention d’intrusion (IDS ou IPS)

– Filtrage de contenu applicatif (filtrage URL)

– VPN (SSL ou IPSEC)

Il existe plusieurs compagnies qui fabriquent des UTM et c’est très populaire, surtout auprès des petites et moyennes entreprises.

La compagne Fortinet est classée parmi les leaders de l’industrie depuis plusieurs années consécutives par Gartner dans la catégorie UTM.

II. Autres produits

Hormis les Fortigate que la compagnie construit, Fortinet possède aussi d’autres produits. Les plus populaires sont bien le Fortigate, mais aussi le FortiMail qui est l’antispam et le Fortimanager qui permet de gérer nos équipements. À noter aussi qu’il existe un client gratuit, le Forticlient qui nous sert de client VPN, firewall et antivirus.

Il est à noter que tous les Fortigate utilisent le même système d’exploitation (FortiOS) mais seul le CPU, la mémoire ou l’espace disque changent.

Le prix du produit commence à environ 338 $ US pour un Fortigate 30 D à plus de 100 000 $US pour les modèles très haut de gamme (Fortigate 5101C). Le prix varie aussi selon le temps de support, etc.

III. Infrastructure

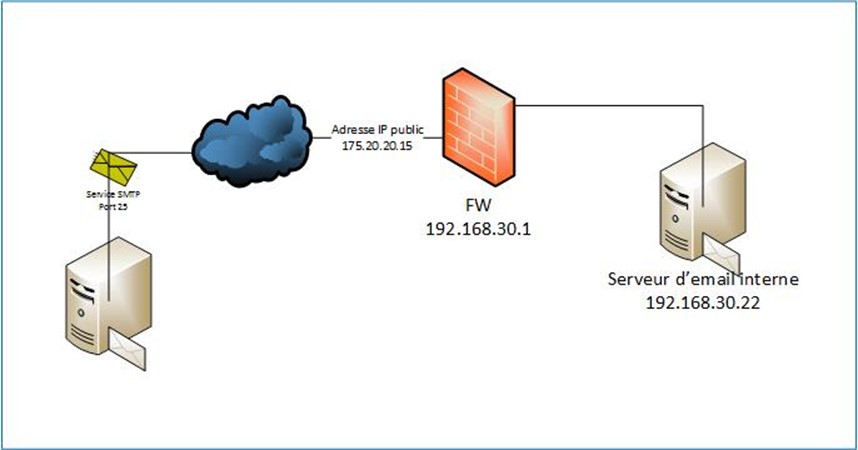

Aujourd’hui je voudrais vous présenter la façon de faire une redirection de port (ou port following) afin de permet la publication d’un serveur (WEB, d’email, FTP, etc..) derrière un Fortigate.

Dans cette présentation, je vais faire la publication d’un serveur d’email (port 25) afin de recevoir des emails de l’extérieur.

Attention l’adresse IP 175.20.20.15 est fictive.

IV. Configuration du serveur

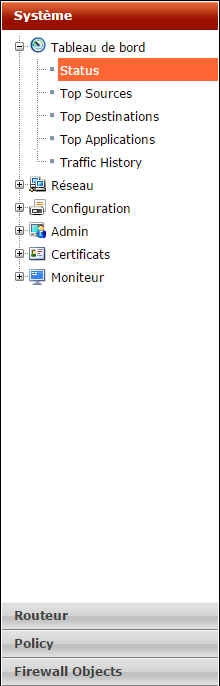

Pour faire ceci, il bien sûr se connecter sur notre Fortigate via l’interface web de gestion.

La première étape va être de déclarer l’adresse IP de notre serveur interne (serveur d’email)

Sur le Fortigate, aller dans l’onglet Firewall objets et création d’une IP virtuelle :

Cliquez sur « Create new »

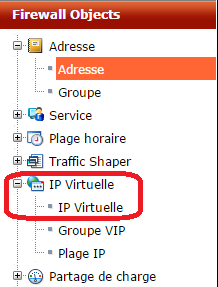

Puis nous donnons l’adresse IP publique redirigée vers le serveur d’email avec le port externe et le port vers l’interne (dans ce cas, le port 25 externe vers le port 25 vers l’interne)

Le nom de notre nouvelle adresse IP virtuelle va nous servir à la création de la règle de pare-feu.

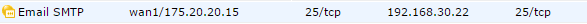

Ce qui nous donne ceci comme résultat :

Une fois l’adresse IP virtuelle créée, la seconde étape va être de créer une règle de pare-feu (firewall) pour autoriser le trafic.

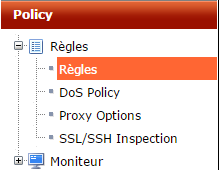

Pour ceci, allez dans la partie de droite, policy – règles et création d’une nouvelle règle.

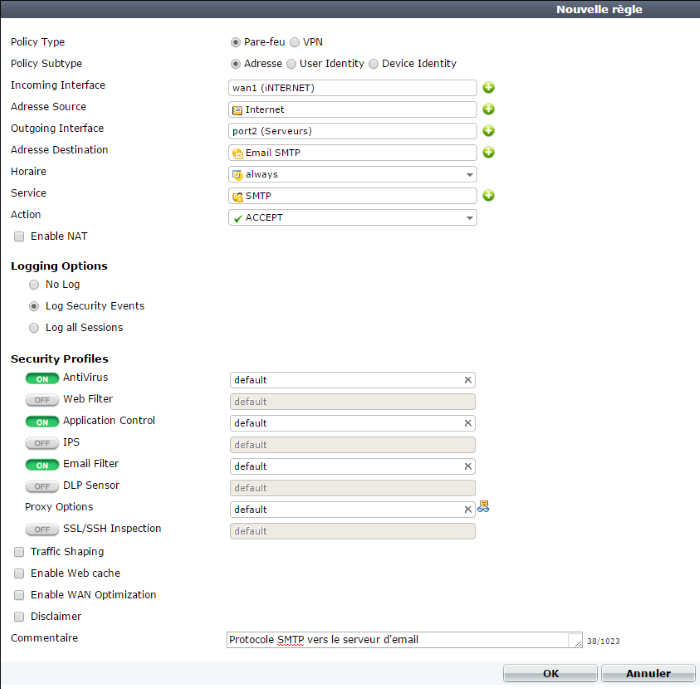

Comme la règle ne concerne pas les VPN, nous choisissons Pare-feu

C’est une règle d’adresse IP seulement, il n’y a pas d’identification, nous choisissons « Adresse ». La règle permet la communication de l’extérieur, donc nous choisissons le port relié à Internet (port WAN1 dans notre cas)

Vers le port ou est relier notre serveur d’email (dans notre cas le port 2) avec comme adresse de destination, le nom de notre adresse IP virtuelle

– Le service concerné (SMTP pour les emails entrant).

– Et bien sûr autoriser le trafic (accept) puisque c’est l’action désirée.

– Surtout ne pas activer le NAT.

Le reste de la configuration est l’activation des Logs (si désiré) et l’activation de l’antivirus et de l’antispam. Mais ses options seront vues dans un prochain article.

V. Conclusion

Voilà notre serveur d’email est publié sur Internet et prêt à recevoir ses premiers courriels. Il ne vous reste plus qu’à tester le tout par l’envoi d’un email de l’extérieur vers notre serveur interne.

Source : It-Connect

Partageons nos connaissances

Partageons nos connaissances