I. Présentation

Nous allons voir dans ce tutoriel comment créer un nouveau switch virtuel (vSwitch), comment créer des VLANs sur celui-ci et ensuite nous réaliserons du routage inter-VLANs grâce à un routeur CISCO sur lequel sera reliée l’interface réseau dédiée à notre vSwitch. Nous pourrons alors voir que les machines virtuelles, situées sur des VLANs différents, peuvent communiquer entres elles.

II. Pré-requis

Nous avons besoin :

– D’un serveur ESX (avec deux machines virtuelles pour pouvoir effectuer des tests).

– D’un client pour se connecter avec le vSphere Client (ou éventuellement à votre serveur vCenter si vous en avez un).

– D’un routeur CISCO.

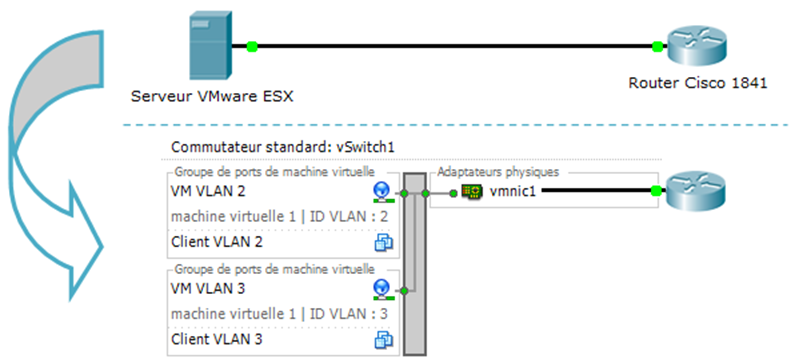

III. Schéma

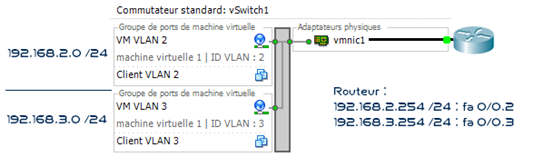

Voici un schéma illustrant ce que l’on veut :

Avant toute chose, connectez vous à votre ESX ou à votre vCenter avec le client vSphere Client.

IV. Création du vSwitch et des VLANs

Dans un premier temps nous allons créer un nouveau switch virtuel contenant deux groupes de ports pour les machines virtuelles, chaque groupe de ports correspondra à un VLAN que l’on va lui attribuer car par défaut tous les groupes de ports sont dans le VLAN par défaut.

– Cliquez sur votre hôte ESX

– Allez dans l’onglet Configuration

– Dans le menu Matériel, allez dans Mise en réseau

– Cliquez sur Ajouter gestion réseau

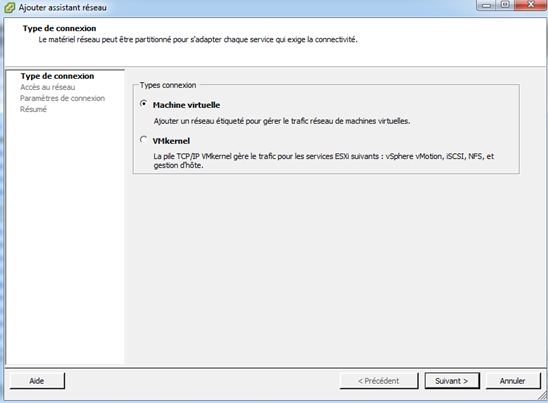

Sélectionnez « Machine virtuelle » :

Cela permettra d’ajouter un groupe de ports destiné à gérer le trafic réseau uniquement des machines virtuelles.

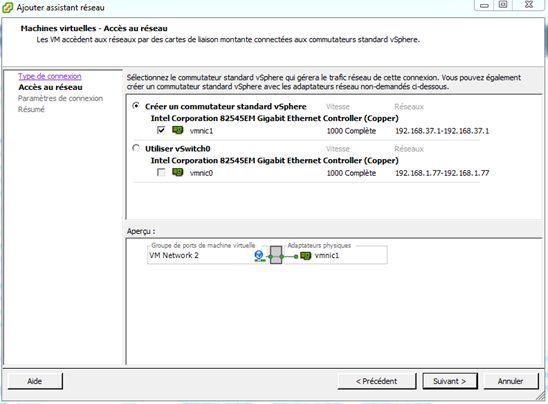

Ensuite on crée un nouveau vSwitch et on lui attribue une carte réseau physique.

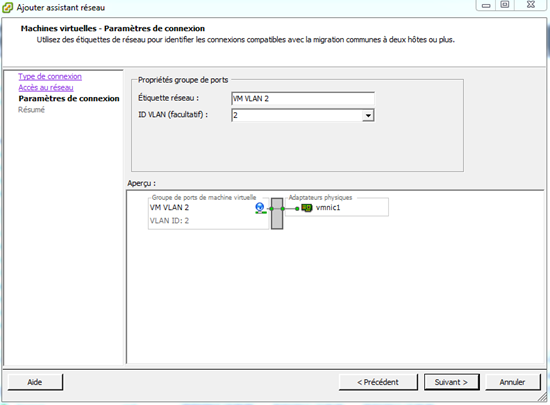

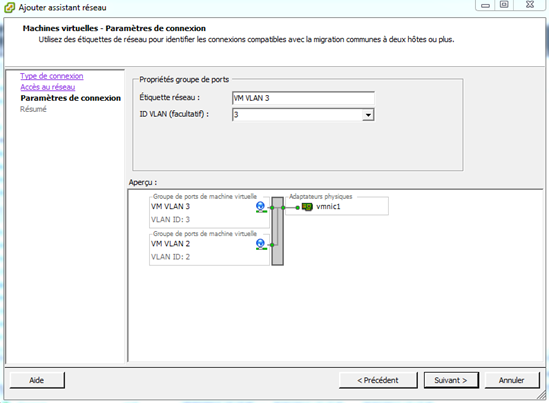

Cette étape est très importante car c’est là que l’on définit le numéro de VLAN de ce groupe de port, nous allons donc indiquer que c’est le VLAN d’identifiant 2. Indiquez également un nom que vous souhaitez donner à ce groupe de ports.

Le fait d’entrer un identifiant de VLAN crée le VLAN de l’ID saisie.

Cliquez sur « Suivant » et faites « Terminer« .

Il faut maintenant ajouter un second groupe de ports pour machines virtuelles sur notre vSwitch pour que l’on ai deux VLANs. Cliquez sur « Ajouter gestion réseau« .

Ensuite, comme pour le groupe de ports précédent, sélectionnez « Machine virtuelle » puis faites Suivant.

A l’inverse qu’avec le premier groupe de ports on ne va pas créer un nouveau vSwitch mais utiliser le vSwitch que nous venons de créer pour ajouter notre groupe de ports sur le même vSwitch que l’autre.

En identifiant de VLAN, cette fois-ci indiquez « 3″. Nous allons donc avoir un groupe de ports dans le VLAN 2 et un groupe de ports dans le VLAN 3 sur le même vSwitch.

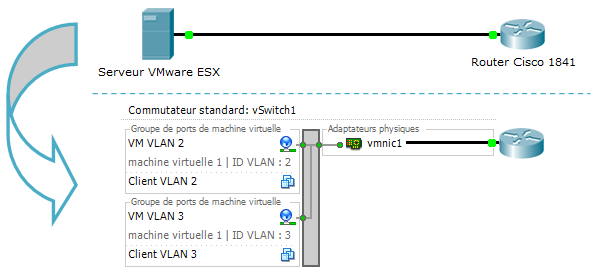

Faites « Suivant » puis cliquez sur « Terminer« . Nous avons maintenant notre switch virtuel et deux VLANs. Passons à l’étape suivante.

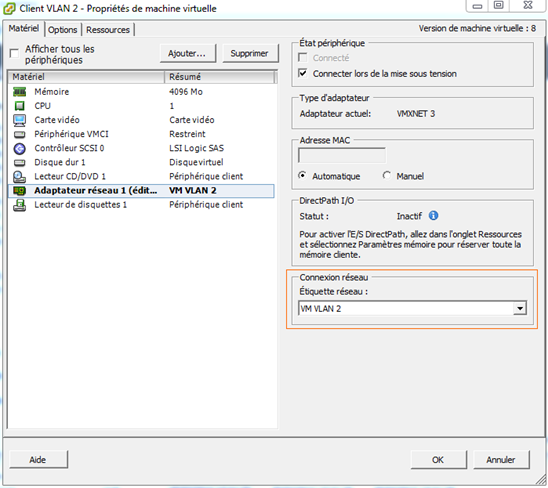

Pour attribuer une machine virtuelle à un VLAN il suffit de l’attacher au groupe de ports correspondant au VLAN auquel on souhaite qu’elle appartienne.

Pour cela, faites clic droit sur la machine virtuelle et modifiez les paramètres. Puis dans l’onglet Matériel, modifiez l’étiquette réseau et sélectionnez celle correspondant au groupe de ports du VLAN où elle doit être.

Vous pouvez remarquer dans la « Mise en réseau » de votre hôte ESX que votre VM se trouve bien dans votre VLAN.

V. Configuration du routeur

La dernière étape consiste à configurer le routeur Cisco pour qu’il puisse permettre aux différents hôtes des différents VLANs de communiquer entre eux.

En ce qui concerne l’adressage, les machines virtuelles du VLAN 2 utiliserons le réseau 192.168.2.0/24 et celles du VLAN 3 le réseau 192.168.3.0/24. Les interfaces virtuelles du routeur Cisco doivent elles aussi avoir une adresse IP et elles serviront de passerelle aux différentes machines virtuelles selon le VLAN dans laquelle elle se trouve.

– L’interface virtuelle pour le VLAN 2 aura l’adresse 192.168.2.254 et correspondra à l’interface FastEthernet 0/0.2, alors que l’interface virtuelle pour le VLAN 3 aura l’adresse 192.168.3.254 et correspondra à l’interface FastEthernet 0/0.3 du routeur.

– La carte réseau physique de l’hôte ESX correspondante attribuée à notre switch virtuel sera connectée à l’interface FastEthernet 0/0 de notre routeur.

Globalement, il faut réaliser ceci sur le routeur Cisco :

– Passer en mode privilégié avec la commande « enable« .

– Passer en mode de configuration avec la commande « configure terminal« .

– Activer l’interface FastEthernet 0/0.

– Activer l’encapsulation DOT1Q sur les deux interfaces virtuelles et indiquer pour chacune d’entre elle le VLAN qu’elle doit tagguer.

– Attribuer une adresse IP à chacune des interfaces.

– Activer les deux interfaces virtuelles.

Connectez-vous à votre routeur en telnet ou grâce au câble console pour pouvoir le configurer et faites ceci :

routeur>enable

routeur#configure terminal

// Activer l’interface FE 0/0

routeur(config)#interface fastEthernet 0/0

routeur(config-if)#no shutdown

routeur(config-if)#exit

// Configuration de la première interface virtuelle (pour le VLAN 2)

routeur(config)#interface fastEthernet 0/0.2

routeur(config-subif)#encapsulation dot1q 2

routeur(config-subif)#ip address 192.168.2.254 255.255.255.0

routeur(config-subif)#no shutdown

routeur(config-subif)#exit

// Configuration de la seconde interface virtuelle (pour le VLAN 3)

routeur(config)#interface fastEthernet 0/0.3

routeur(config-subif)#encapsulation dot1q 3

routeur(config-subif)#ip address 192.168.3.254 255.255.255.0

routeur(config-subif)#no shutdown

routeur(config-subif)#exit

routeur(config)#exit

// On sauvegarde la configuration

routeur#copy running-config startup-config

Vous n’avez plus qu’à essayer d’effectuer différents tests de ping avec vos machines virtuelles situées dans votre deux VLANs pour vérifier que tout est fonctionnel.

Pour information, les machines virtuelles utilisées dans le cas de ce tutoriel utilisaient des adaptateurs réseaux virtuels de type VMXNET3.

Partageons nos connaissances

Partageons nos connaissances